ARTICULOS

A continuación una selección de Artículos de su interés relacionados a Seguridad, continuidad y gobierno de TI:

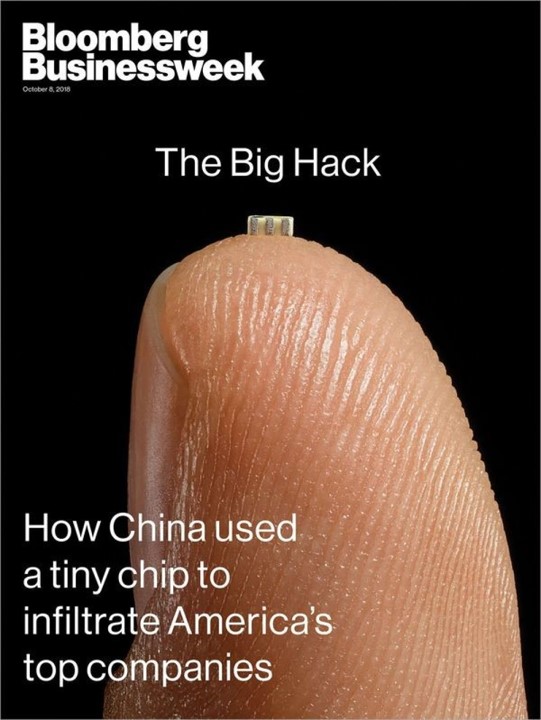

El ataque de los espías chinos llegó a casi 30 compañías estadounidenses, incluidas Amazon y Apple, al comprometer la cadena de suministro de tecnología de Estado...

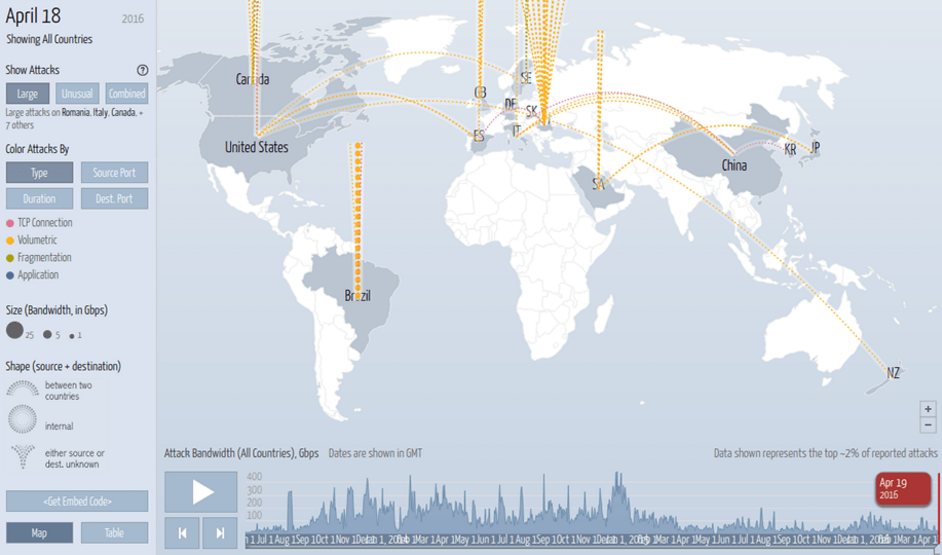

Una de las amenazas más tangibles de esta década son los famosos ataques de denegación de servicio distribuidos (DDoS) que vemos tanto en los medios y que provocan a las empres...

Tal como lo mencionamos en nuestro articulo del mes de enero publicado en este sitio ( http://www.isec.pe/deta_articulos.php?s=28) , la Certificacion CISSP ha sufrido cambios, he aqui alg...

Les presentamos a continuacion un detalle de las

OWASP Top 10 de los riesgos de seguridad móvil (2014)

Controles débiles del lado servidor: los agentes de amenaza i...

¿Son los hackers de hoy peores que la generación que les precedió? ¿Eran los hackers de los '90 mejores técnica y éticamente? ¿L...

¿Cuán hackeable eres?

Este cuestionario te permitir calcular tu puntuación y evalua el riesgo de ser hackeados.

1.- ¿Qué tan fuertes...

Analizando las nuevas directivas de seguridad cibernética de la Casa Blanca

El presidente Obama subrayó una serie de propuestas de seguridad y privacidad de datos como ...

La certificacion CISSP, tendra cambios a partir del 15 de Abril del 2015

El examen CISSP se está actualizando para mantener su relevancia en medio de los cambios que se producen en el ca...

Según Oren Hafif (investigador de Trustwave SpiderLabs ) que es posible forzar al navegador de la víctima crear malware "on-the-fly" que dar&iacut...

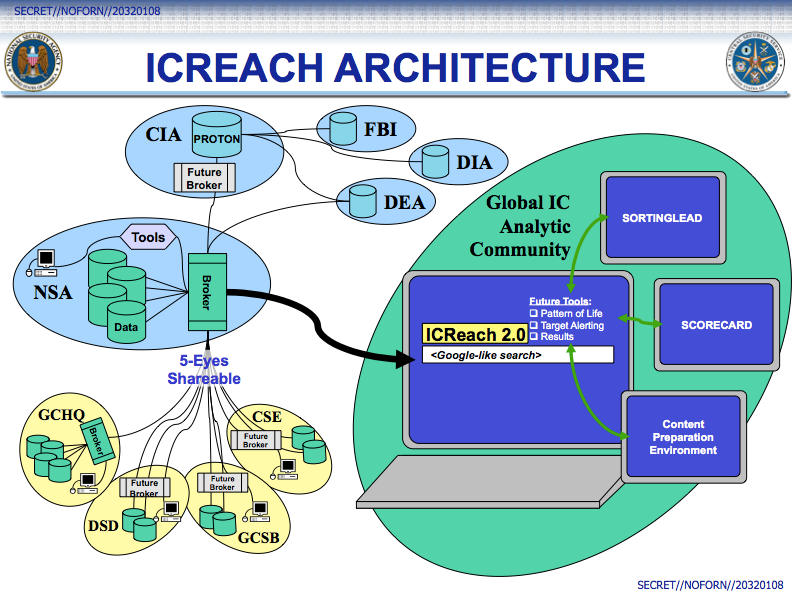

La máquina de vigilancia: Cómo la NSA construyó su propio Google secreto

Por Ryan Gallagher

La Agencia de Seguridad Nacional está proporcionando en secreto ...

El 4 de julio de 2014, se identifico un grupo de relays que, se asumio ,intentaban quitar el anonimato de los usuarios. Estos relays parecen haber tomado como objetivo a las personas que...

Filtración de información en Target empezó con contratista, esta es la segunda parte de nuestro articulo publicado semanas atras, en el cual se detalla la manera com...

En lo que seria el tercer robo mas grande de tarjetas de credito, lo descubierto en Target, es solo la punta de un iceberg que muestra como se manejan los datos de tarjetas de credito en los Estado...

HACKERS VS CRACKERS

Los piratas (hackers) ya no tienen un parche en el ojo, ni un garfio en reemplazo de la mano. Tampoco existen los barcos ni los tesoros escondidos debajo del mar....

La NSA construye en secreto, el centro de espionaje más grande del mundo

Uno de los secretos más profundos del programa de espionaje de la NSA se denomina St...

La NSA construye en secreto, el centro de espionaje más grande del mundo

En Bluffdale Utah, se encuentra en un valle en forma de cuenca a la sombra de las Montañas Wasatch de Utah...

El siguiente es la segunda parte de un artículo el cual describe el funcionamiento de la Ingenieria Social y de las Amenazas Persistentes Avanzadas (APT) y como con ellas, los hack...

El siguiente es la primera parte de un artículo el cual describe el funcionamiento de la Ingenieria Social y las Amenazas Persistentes Avanzadas (APT) y como con ellas, los hackers pudieron ...

Sabe ested, como se aplica la reciente ley de dinero electronico y cual es la incidencia en los negocios actuales, asi como en la seguridad de la informacion, nuestro experto, hace un an...

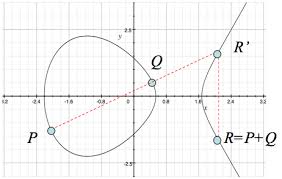

Recientes investigaciones y avances académicos proponen que los sistemas de encriptación de datos que aseguran las comunicaciones por la Internet se podrían descifra...

Conozca, como se aplica este metodo y como la NSA lo aplica en sus famosas pero secretas; SuiteA y SuiteB

criptografía de curva elíptica (ECC por sus si...

En el corazón de la Agencia de Seguridad Nacional existe un grupo selecto de piratas informáticos y espías, poco conocido y cuyo objetivo son los enemigos de Estados Unidos en ...

Por DUNCAN CAMPBELL, este autor nos realiza una muy clara explicación de los denominados Cinco OJOS.

Los denominados Cinco Ojos son los servicios de inteligencia de señ...

ACTIVIDADES

ISEC.PE

TODOS LOS DERECHOS RESERVADOS ©2022