ARTICULOS

- The Big Hack: cómo China utilizó un pequeño chip para infiltrarse en las empresas estadounidenses

El ataque de los espías chinos llegó a casi 30 compañías estadounidenses, incluidas Amazon y Apple, al comprometer la cadena de suministro de tecnología de Estados Unidos, según entrevistas extensas con fuentes gubernamentales y corporativas.

En 2015, Amazon.com Inc. comenzó a evaluar silenciosamente una nueva empresa llamada Elemental Technologies , una posible adquisición para ayudar con una importante expansión de su servicio de transmisión de video, hoy conocida como Amazon Prime Video. Con sede en Portland, Oregon, Elemental hizo un software para comprimir archivos de video masivos y formatearlos para diferentes dispositivos. Su tecnología ha ayudado a transmitir los Juegos Olímpicos en línea, a comunicarse con la Estación Espacial Internacional y a canalizar las imágenes de aviones no tripulados a la Agencia Central de Inteligencia. Los contratos de seguridad nacional de Elemental no fueron la razón principal de la adquisición propuesta, pero encajan bien con los negocios gubernamentales de Amazon, como la nube altamente segura que Amazon Web Services (AWS) estaba construyendo para la CIA.

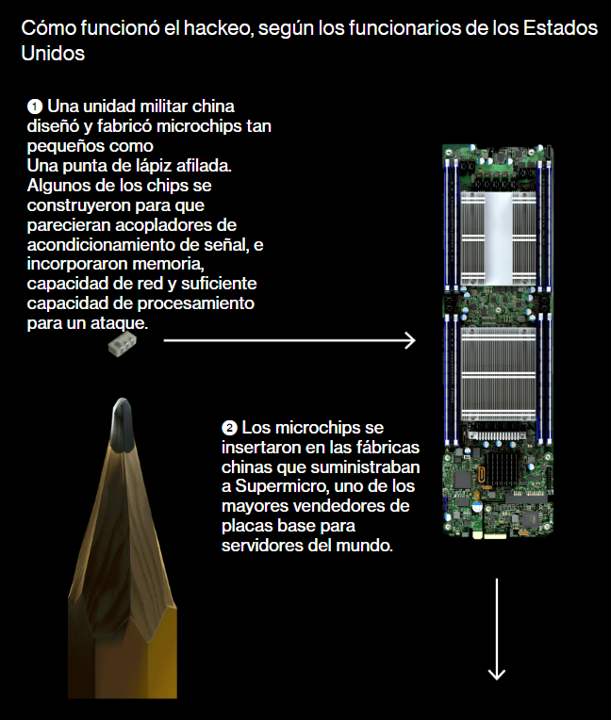

Para ayudar con la diligencia debida, AWS, que estaba supervisando la posible adquisición, contrató a una compañía externa para que examinara la seguridad de Elemental, según una persona familiarizada con el proceso. La primera pasada descubrió problemas problemáticos, lo que llevó a AWS a observar más de cerca el producto principal de Elemental: los servidores costosos que los clientes instalaron en sus redes para manejar la compresión de video. Estos servidores fueron ensamblados para Elemental por Super Micro Computer Inc., una empresa con sede en San José (comúnmente conocida como Supermicro) que también es uno de los proveedores más grandes del mundo de placas madre para servidores, los grupos de chips y condensadores montados en fibra de vidrio que actúan como neuronas de los centros de datos grandes y pequeños. A fines de la primavera de 2015, el personal de Elemental empaquetó varios servidores y los envió a Ontario, Canadá, para que la empresa de seguridad de terceros los probara, dice la persona.

Anidados en las placas madre de los servidores, los evaluadores encontraron un pequeño microchip, no mucho más grande que un grano de arroz, que no formaba parte del diseño original de las tablas. Amazon reportó el descubrimiento a las autoridades estadounidenses, enviando un escalofrío a la comunidad de inteligencia. Los servidores de Elemental se pueden encontrar en los centros de datos del Departamento de Defensa, las operaciones de aviones no tripulados de la CIA y las redes a bordo de los buques de guerra de la Armada. Y Elemental fue solo uno de los cientos de clientes de Supermicro.

Durante la investigación de alto secreto que siguió, que permanece abierta más de tres años después, los investigadores determinaron que los chips permitieron a los atacantes crear una puerta oculta en cualquier red que incluyera las máquinas alteradas. Múltiples personas familiarizadas con el asunto dicen que los investigadores descubrieron que los chips habían sido insertados en fábricas dirigidas por subcontratistas en China.

Este ataque fue algo más grave que los incidentes basados en software que el mundo se ha acostumbrado a ver. Los trucos de hardware son más difíciles de lograr y potencialmente más devastadores, y prometen el tipo de acceso sigiloso a largo plazo que las agencias de espionaje están dispuestos a invertir millones de dólares y muchos años para obtener.

"Tener una superficie de implante de hardware bien hecha a nivel nacional sería como presenciar un unicornio saltando sobre un arco iris"

Hay dos maneras en que los espías pueden alterar las entrañas de los equipos informáticos. Uno, conocido como interdicción, consiste en manipular dispositivos cuando están en tránsito de un fabricante a otro. Este enfoque es favorecido por las agencias de espionaje de EE. UU., Según documentos filtrados por el antiguo contratista de la Agencia de Seguridad Nacional Edward Snowden. El otro método implica cambios de siembra desde el principio.

Un país en particular tiene una ventaja en la ejecución de este tipo de ataque: China, que según algunas estimaciones representa el 75 por ciento de los teléfonos móviles del mundo y el 90 por ciento de sus PC. Sin embargo, lograr un ataque de siembra en realidad significaría desarrollar una comprensión profunda del diseño de un producto, manipular los componentes en la fábrica y asegurar que los dispositivos manipulados hayan llegado a través de la cadena logística global a la ubicación deseada: una proeza similar a lanzar un palo en el río Yangtze, aguas arriba de Shanghai y asegurándose de que llegue a Seattle. "Tener una superficie de implante de hardware bien hecha a nivel nacional sería como ser testigo de un unicornio saltando sobre un arco iris", dice Joe Grand, un hacker de hardware y fundador de Grand Idea Studio Inc. "El hardware está tan lejos del radar, casi es tratado como magia negra".

Pero eso es justo lo que encontraron los investigadores de EE. UU .: los chips de una unidad del Ejército Popular de Liberación insertaron los chips durante el proceso de fabricación. En Supermicro, los espías de China parecen haber encontrado un conducto perfecto para lo que los funcionarios de los Estados Unidos ahora describen como el ataque a la cadena de suministro más importante que se haya realizado contra las compañías estadounidenses.

Un funcionario dice que los investigadores descubrieron que eventualmente afectó a casi 30 compañías, incluyendo un banco importante, contratistas del gobierno y la compañía más valiosa del mundo, Apple Inc. Apple era un cliente importante de Supermicro y había planeado ordenar más de 30,000 servidores en dos Años para una nueva red global de centros de datos. Tres expertos de alto nivel en Apple dicen que en el verano de 2015, también, encontraron chips maliciosos en las placas madre Supermicro. Apple cortó sus lazos con Supermicro el año siguiente, por lo que describió como razones no relacionadas.

En declaraciones enviadas por correo electrónico, Amazon (que anunció la adquisición de Elemental en septiembre de 2015), Apple y Supermicro disputaron los resúmenes de Bloomberg Businessweek informando "Es falso que AWS supiera sobre un compromiso de la cadena de suministro, un problema con chips maliciosos o modificaciones de hardware al adquirir Elemental", escribió Amazon. "En esto podemos ser muy claros: Apple nunca ha encontrado chips maliciosos, 'manipulaciones de hardware' o vulnerabilidades plantadas a propósito en ningún servidor", escribió Apple. "No tenemos conocimiento de ninguna investigación de este tipo", escribió un portavoz de Supermicro, Perry Hayes. El gobierno chino no abordó directamente las preguntas sobre la manipulación de los servidores de Supermicro, emitiendo una declaración que decía, en parte, que "la seguridad de la cadena de suministro en el ciberespacio es un tema de preocupación común, y China también es una víctima". El FBI y la Oficina del Director de Inteligencia Nacional, en representación de la CIA y la NSA, declinó hacer comentarios.

Las negaciones de las compañías son contrarrestadas por seis actuales y antiguos funcionarios de seguridad nacional, quienes, en conversaciones que comenzaron durante la administración de Obama y continuaron bajo la administración de Trump, detallaron el descubrimiento de los chips y la investigación del gobierno. Uno de esos funcionarios y dos personas dentro de AWS proporcionaron amplia información sobre cómo se desarrolló el ataque en Elemental y Amazon; El funcionario y uno de los informantes también describieron la cooperación de Amazon con la investigación del gobierno. Además de los tres miembros de Apple, cuatro de los seis funcionarios de EE. UU. Confirmaron que Apple fue una víctima. En total, 17 personas confirmaron la manipulación del hardware de Supermicro y otros elementos de los ataques. A las fuentes se les concedió el anonimato debido a la naturaleza sensible y, en algunos casos, clasificada de la información.

Un funcionario gubernamental dice que el objetivo de China es el acceso a largo plazo a secretos corporativos de alto valor y redes gubernamentales sensibles. No se sabe que los datos de los consumidores hayan sido robados.

Las ramificaciones del ataque continúan desarrollándose. La administración de Trump ha hecho que el hardware de las computadoras y las redes, incluidas las placas base, sea el foco de su última ronda de sanciones comerciales contra China, y los funcionarios de la Casa Blanca han dejado claro que, como resultado, las compañías comenzarán a cambiar sus cadenas de suministro a otros países. Un cambio de este tipo podría aliviar a los funcionarios que han estado advirtiendo durante años sobre la seguridad de la cadena de suministro, a pesar de que nunca han revelado una razón importante de sus preocupaciones.

Cómo funcionó el hackeo, según los funcionarios de los Estados Unidos

En 2006, tres ingenieros en Oregon tuvieron una idea inteligente. La demanda de video móvil estaba a punto de explotar, y predijeron que los emisores estarían desesperados por transformar los programas diseñados para ajustar las pantallas de TV a los diversos formatos necesarios para ver en teléfonos inteligentes, computadoras portátiles y otros dispositivos. Para satisfacer la demanda anticipada, los ingenieros iniciaron Elemental Technologies, reuniendo lo que un antiguo asesor de la compañía llama a un equipo de genios para escribir código que adaptaría los chips gráficos ultrarrápidos que se producen para las máquinas de videojuegos de alta gama. El software resultante redujo drásticamente el tiempo que tomó procesar grandes archivos de video. Luego, Elemental cargó el software en servidores personalizados con sus logotipos de duende verde.

Los servidores de Elemental se vendieron por hasta $ 100,000 cada uno, con márgenes de ganancia de hasta el 70 por ciento, según un ex asesor de la compañía. Dos de los clientes más antiguos de Elemental fueron la iglesia mormona, que utilizó la tecnología para transmitir sermones a las congregaciones de todo el mundo, y la industria del cine para adultos, que no lo hizo.

Elemental también comenzó a trabajar con agencias de espionaje estadounidenses. En 2009, la compañía anunció una asociación de desarrollo con In-Q-Tel Inc. , el brazo de inversión de la CIA, un acuerdo que allanó el camino para que los servidores de Elemental se utilizaran en misiones de seguridad nacional en todo el gobierno de los Estados Unidos. Los documentos públicos, incluidos los propios materiales promocionales de la compañía, muestran que los servidores se han utilizado dentro de los centros de datos del Departamento de Defensa para procesar imágenes de aviones no tripulados y cámaras de vigilancia, en buques de guerra de la Marina para transmitir transmisiones de misiones aéreas y en edificios gubernamentales para permitir videoconferencias seguras . La NASA, ambas cámaras del Congreso y el Departamento de Seguridad Nacional también han sido clientes. Esta cartera hizo de Elemental un objetivo para los adversarios extranjeros.

Supermicro había sido una opción obvia para construir servidores de Elemental. Con sede en el norte del aeropuerto de San José, en un tramo lleno de smog de la Interestatal 880, la compañía fue fundada por Charles Liang, un ingeniero taiwanés que asistió a una escuela de posgrado en Texas y luego se mudó al oeste para comenzar Supermicro con su esposa en 1993. Silicon Valley se estaba abrazando subcontratando, forjando un camino de las fábricas taiwanesas y luego chinas a los consumidores estadounidenses, y Liang agregó una ventaja reconfortante: las placas madre de Supermicro se diseñarán principalmente en San José, cerca de los clientes más grandes de la compañía, incluso si los productos se fabrican en el extranjero.

Hoy, Supermicro vende más placas madre de servidor que casi nadie más. También domina el mercado de $ 1 mil millones para tableros utilizados en computadoras de propósito especial, desde máquinas de MRI hasta sistemas de armas. Sus placas madre se pueden encontrar en configuraciones de servidor hechas a pedido en bancos, fondos de cobertura, proveedores de computación en la nube y servicios de alojamiento web, entre otros lugares. Supermicro tiene instalaciones de ensamblaje en California, los Países Bajos y Taiwán, pero sus placas base, su producto principal, son casi todas fabricadas por contratistas en China.

El paso de la compañía a los clientes depende de una personalización inigualable, posible gracias a cientos de ingenieros a tiempo completo y un catálogo que abarca más de 600 diseños. La mayoría de su fuerza laboral en San José es taiwanesa o china, y el mandarín es el idioma preferido, con hanziLlenar las pizarras, según seis ex empleados. Los pasteles chinos se entregan cada semana, y muchas llamadas de rutina se realizan dos veces, una para trabajadores que solo hablan inglés y otra vez en mandarín. Los últimos son más productivos, según las personas que han estado en ambos. Estos lazos en el extranjero, especialmente el uso generalizado del mandarín, habrían facilitado a China comprender mejor las operaciones de Supermicro y potencialmente infiltrarse en la compañía. (Un funcionario de EE. UU. Dice que la investigación del gobierno aún está examinando si se espiaron espías dentro de Supermicro u otras compañías estadounidenses para ayudar en el ataque).

Con más de 900 clientes en 100 países para 2015, Supermicro ofreció avances en una gran cantidad de objetivos sensibles. "Piense en Supermicro como el Microsoft del mundo del hardware", dice un ex funcionario de inteligencia de EE. UU. Que ha estudiado Supermicro y su modelo de negocio. “Atacar a las placas madre de Supermicro es como atacar a Windows. Es como atacar a todo el mundo ".

La seguridad de la cadena de suministro de tecnología global se había visto comprometida, incluso si los consumidores y la mayoría de las empresas aún no lo sabían.

Mucho antes de que surgiera la evidencia del ataque dentro de las redes de compañías estadounidenses, las fuentes de inteligencia estadounidenses informaron que los espías de China tenían planes de introducir microchips maliciosos en la cadena de suministro. Las fuentes no fueron específicas, según una persona familiarizada con la información que proporcionaron, y millones de placas base se envían a los EE. UU. Anualmente. Pero en el primer semestre de 2014, otra persona informada sobre las discusiones de alto nivel dice que los funcionarios de inteligencia fueron a la Casa Blanca con algo más concreto: el ejército de China se estaba preparando para insertar los chips en las placas madre Supermicro destinadas a empresas estadounidenses.

La especificidad de la información era notable, pero también lo eran los desafíos que planteaba. La emisión de una advertencia general a los clientes de Supermicro podría haber paralizado a la empresa, un importante fabricante de hardware estadounidense, y no estaba claro a partir de la inteligencia a quién se dirigía la operación o cuáles eran sus objetivos finales. Además, sin la confirmación de que alguien había sido atacado, el FBI estaba limitado en la forma en que podía responder. La Casa Blanca solicitó actualizaciones periódicas a medida que llegaba la información, dice la persona familiarizada con las discusiones.

Apple descubrió chips sospechosos en los servidores de Supermicro alrededor de mayo de 2015, después de detectar una actividad de red extraña y problemas de firmware, según una persona familiarizada con la línea de tiempo. Dos de los ejecutivos principales de Apple dicen que la compañía informó sobre el incidente al FBI, pero mantuvo detalles sobre lo que había detectado estrechamente, incluso internamente. Los investigadores del gobierno seguían buscando pistas por su cuenta cuando Amazon hizo su descubrimiento y les dio acceso a hardware saboteado, según un funcionario estadounidense. Esto creó una oportunidad invaluable para las agencias de inteligencia y el FBI, para entonces llevar a cabo una investigación completa dirigida por sus equipos de ciberespacio y contrainteligencia, para ver cómo se veían los chips y cómo funcionaban.

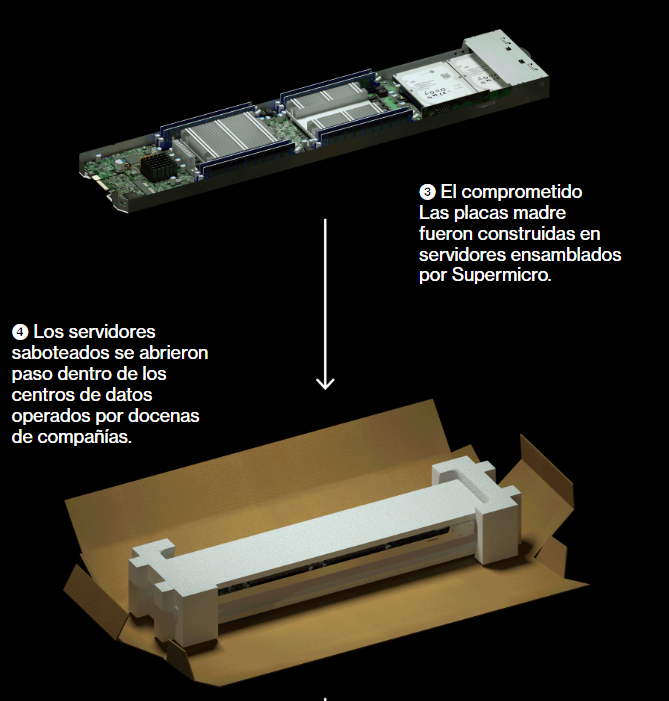

Los chips en los servidores de Elemental fueron diseñados para ser lo más discretos posible, de acuerdo con una persona que vio un informe detallado preparado para Amazon por su tercer contratista de seguridad, así como una segunda persona que vio fotos digitales e imágenes de rayos X de Los chips se incorporaron en un informe posterior preparado por el equipo de seguridad de Amazon. De color gris o blanquecino, se parecían más a los acopladores de acondicionamiento de señal, otro componente común de la placa base, que a los microchips, por lo que era poco probable que fueran detectables sin un equipo especializado. Dependiendo del modelo de tablero, los chips variaron ligeramente en tamaño, sugiriendo que los atacantes habían suministrado diferentes fábricas con diferentes lotes.

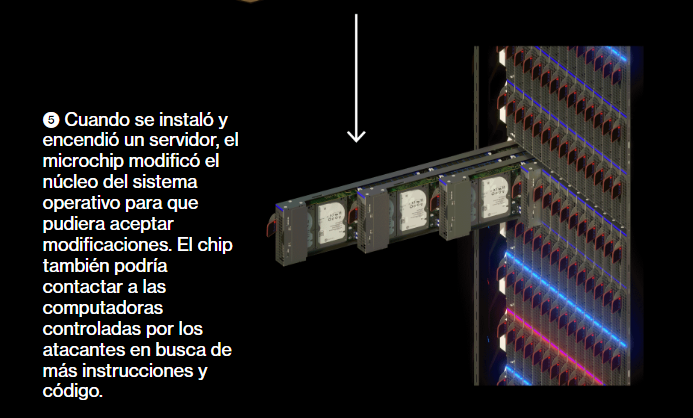

Los funcionarios familiarizados con la investigación dicen que el papel principal de los implantes como estos es abrir puertas que otros atacantes puedan atravesar. "Los ataques de hardware tienen que ver con el acceso", como lo expresó un ex funcionario de alto rango. En términos simplificados, los implantes en el hardware de Supermicro manipularon las instrucciones de operación principales que le dicen al servidor qué hacer cuando los datos se mueven a través de una placa base, dicen dos personas familiarizadas con la operación de los chips. Esto sucedió en un momento crucial, ya que pequeños bits del sistema operativo se almacenaban en la memoria temporal de la placa en ruta al procesador central del servidor, la CPU. El implante se colocó en la placa de manera que le permitiera editar efectivamente esta cola de información, inyectando su propio código o alterando el orden de las instrucciones que debía seguir la CPU.

Como los implantes eran pequeños, la cantidad de código que contenían también era pequeña. Pero fueron capaces de hacer dos cosas muy importantes: decirle al dispositivo que se comunique con una de varias computadoras anónimas en otro lugar de Internet que se cargaron con un código más complejo; y preparando el sistema operativo del dispositivo para aceptar este nuevo código. Los chips ilícitos podrían hacer todo esto porque estaban conectados al controlador de administración de la placa base, un tipo de supercapit que los administradores usan para iniciar sesión de forma remota en servidores problemáticos, dándoles acceso al código más sensible incluso en máquinas que se han bloqueado o están apagadas.

Este sistema podría permitir a los atacantes alterar cómo funcionaba el dispositivo, línea por línea, como quisieran, sin que nadie se diera cuenta. Para comprender el poder que les daría, tome este ejemplo hipotético: en algún lugar del sistema operativo Linux, que se ejecuta en muchos servidores, hay un código que autoriza a un usuario al verificar una contraseña escrita con una encriptada almacenada. Un chip implantado puede alterar parte de ese código para que el servidor no busque una contraseña, ¡y listo! Una máquina segura está abierta a todos y cada uno de los usuarios. Un chip también puede robar claves de cifrado para comunicaciones seguras, bloquear actualizaciones de seguridad que neutralizarían el ataque y abrir nuevas vías a Internet. Si se notara alguna anomalía, probablemente se consideraría una rareza inexplicable. "El hardware abre cualquier puerta que quiera", dice Joe FitzPatrick,

Los funcionarios estadounidenses habían atrapado a China experimentando con manipulación de hardware antes, pero nunca habían visto nada de esta magnitud y ambición. La seguridad de la cadena de suministro de tecnología global se había visto comprometida, incluso si los consumidores y la mayoría de las empresas aún no lo sabían. Lo que quedaba para que los investigadores aprendieran era cómo los atacantes se habían infiltrado completamente en el proceso de producción de Supermicro, y cuántas puertas se habían abierto a los objetivos estadounidenses.

A diferencia de los hacks basados en software, la manipulación de hardware crea un camino real. Los componentes dejan una estela de los manifiestos y facturas de envío. Los tableros tienen números de serie que se remontan a fábricas específicas. Para rastrear los chips corruptos hasta su fuente, las agencias de inteligencia de EE. UU. Comenzaron a seguir a la inversa la cadena de suministro serpentina de Supermicro, según comentó una persona informada sobre las pruebas reunidas durante la investigación.

En 2016, según DigiTimes , un sitio de noticias especializado en la investigación de la cadena de suministro, Supermicro tenía tres fabricantes principales construyendo sus placas base, dos con sede en Taiwán y una en Shanghai. Cuando tales proveedores se atoran con pedidos grandes, a veces distribuyen el trabajo a subcontratistas. Para seguir avanzando en el camino, las agencias de espionaje de EE. UU. Utilizaron las prodigiosas herramientas a su disposición. Escudriñaron a través de interceptaciones de comunicaciones, seleccionaron a informantes en Taiwán y China, e incluso rastrearon a personas clave a través de sus teléfonos, según la persona informada sobre la evidencia reunida durante la investigación. Finalmente, dice esa persona, rastrearon los chips maliciosos a cuatro fábricas de subcontratación que habían estado construyendo placas madre Supermicro durante al menos dos años.

Mientras los agentes supervisaban las interacciones entre los funcionarios chinos, los fabricantes de placas base y los intermediarios, vislumbraron cómo funcionaba el proceso de siembra. En algunos casos, los gerentes de planta fueron contactados por personas que decían representar a Supermicro o quienes ocupaban cargos que sugerían una conexión con el gobierno. Los intermediarios solicitarían cambios a los diseños originales de las placas base, inicialmente ofreciendo sobornos junto con sus solicitudes inusuales. Si eso no funcionaba, amenazaban a los gerentes de fábrica con inspecciones que podrían cerrar sus plantas. Una vez que los arreglos estaban en su lugar, los intermediarios organizarían la entrega de los chips a las fábricas.

Los investigadores concluyeron que este complejo esquema era el trabajo de una unidad del Ejército Popular de Liberación que se especializa en ataques de hardware, según dos personas informadas sobre sus actividades. La existencia de este grupo nunca se ha revelado antes, pero un funcionario dice: "Hemos estado rastreando a estos individuos durante más tiempo del que nos gustaría admitir". Se cree que la unidad se enfoca en objetivos de alta prioridad, incluidos los comerciales avanzados. La tecnología y las computadoras de los militares rivales. En ataques pasados, se enfocó en los diseños de chips de computadora de alto rendimiento y sistemas informáticos de grandes proveedores de Internet en los Estados Unidos.

Al proporcionar detalles de los informes de Businessweek , el Ministerio de Relaciones Exteriores de China envió una declaración que decía que "China es un firme defensor de la ciberseguridad". El ministerio agregó que en 2011, China propuso garantías internacionales sobre seguridad de hardware junto con otros miembros de la Cooperación de Shanghai. Organización, un organismo de seguridad regional. La declaración concluyó: "Esperamos que las partes hagan acusaciones y sospechas menos gratuitas, pero que realicen conversaciones y una colaboración más constructivas para que podamos trabajar juntos en la construcción de un ciberespacio pacífico, seguro, abierto, cooperativo y ordenado".

El ataque de Supermicro fue en otro orden enteramente de episodios anteriores atribuidos al Ejercito Popular. Amenazaba con haber alcanzado una gran variedad de usuarios finales, con algunos vitales en la mezcla. Apple, por su parte, ha utilizado el hardware Supermicro en sus centros de datos de forma esporádica durante años, pero la relación se intensificó después de 2013, cuando Apple adquirió una empresa nueva llamada Topsy Labs, que creó una tecnología ultrarrápida para la indexación y la búsqueda de vastas cantidades de contenido de Internet. En 2014, la puesta en marcha comenzó a trabajar en centros de datos pequeños en o cerca de las principales ciudades del mundo. Este proyecto, conocido internamente como Ledbelly, fue diseñado para hacer que la función de búsqueda para el asistente de voz de Apple, Siri, sea más rápida, según los tres expertos principales de Apple.

Los documentos vistos por Businessweek muestran que, en 2014, Apple planeaba solicitar más de 6,000 servidores Supermicro para su instalación en 17 ubicaciones, incluyendo Ámsterdam, Chicago, Hong Kong, Los Ángeles, Nueva York, San José, Singapur y Tokio, más 4,000 servidores para sus centros de datos existentes en Carolina del Norte y Oregón. Se suponía que esas órdenes se duplicarían, a 20,000, para 2015. Ledbelly convirtió a Apple en un importante cliente de Supermicro en el mismo momento en que se descubrió que el PLA estaba manipulando el hardware del proveedor.

Los retrasos en los proyectos y los problemas iniciales de rendimiento significaron que alrededor de 7.000 servidores Supermicro estaban zumbando en la red de Apple cuando el equipo de seguridad de la compañía encontró los chips adicionales. Debido a que Apple no proporcionó a los investigadores del gobierno acceso a sus instalaciones o al hardware manipulado, según un funcionario de EE. UU., El alcance del ataque allí permaneció fuera de su vista.

Los microchips encontrados en las placas base alteradas en algunos casos parecían acopladores de acondicionamiento de señal.

Los investigadores estadounidenses finalmente descubrieron a quién más habían golpeado. Dado que los chips implantados se diseñaron para hacer ping a las computadoras anónimas en Internet para obtener más instrucciones, los agentes podrían piratear esas computadoras para identificar a otras personas que habían sido afectadas. Aunque los investigadores no podían estar seguros de haber encontrado a todas las víctimas, una persona familiarizada con la investigación de los Estados Unidos dice que finalmente concluyeron que el número era de casi 30 compañías.

Eso dejó a la pregunta de a quién notificar y cómo. Los funcionarios estadounidenses habían estado advirtiendo durante años que el hardware fabricado por dos gigantes chinos de telecomunicaciones, Huawei Corp. y ZTE Corp. , estaba sujeto a la manipulación del gobierno chino. (Tanto Huawei como ZTE han dicho que no se ha producido tal manipulación). Pero una alerta pública similar con respecto a una compañía estadounidense estaba fuera de discusión. En cambio, los funcionarios se acercaron a una pequeña cantidad de importantes clientes de Supermicro. Un ejecutivo de una gran empresa de alojamiento web dice que el mensaje que le quitó al intercambio era claro: no se podía confiar en el hardware de Supermicro. "Eso ha sido un empujón para todos: saque esa mierda", dice la persona.

Amazon, por su parte, comenzó las conversaciones de adquisición con un competidor de Elemental, pero según una persona familiarizada con las deliberaciones de Amazon, cambió el curso en el verano de 2015 después de enterarse de que la junta de Elemental estaba a punto de llegar a un acuerdo con otro comprador. Amazon anunció la adquisición de Elemental en septiembre de 2015, en una transacción cuyo valor de una persona familiarizada con el acuerdo es de $ 350 millones. Varias fuentes dicen que Amazon pretendía trasladar el software de Elemental a la nube de AWS, cuyos chips, placas base y servidores están diseñados típicamente en la empresa y construidos por fábricas que Amazon contrata directamente.

Una excepción notable fueron los centros de datos de AWS dentro de China, que estaban llenos de servidores construidos por Supermicro, según dos personas con conocimiento de las operaciones de AWS allí. Teniendo en cuenta los hallazgos de Elemental, el equipo de seguridad de Amazon realizó su propia investigación sobre las instalaciones de AWS en Beijing y también encontró placas base alteradas allí, incluidos diseños más sofisticados de los que habían encontrado anteriormente. En un caso, los chips maliciosos eran lo suficientemente delgados como para estar incrustados entre las capas de fibra de vidrio sobre las que se unían los otros componentes, según una persona que vio imágenes de los chips. Esa generación de fichas era más pequeña que una punta de lápiz afilada, dice la persona. (Amazon niega que AWS supiera de servidores encontrados en China que contienen chips maliciosos).

Se sabe desde hace mucho tiempo que China monitorea bancos, fabricantes y ciudadanos comunes en su propio territorio, y los principales clientes de la nube de China de AWS son compañías nacionales o entidades extranjeras con operaciones allí. Aún así, el hecho de que el país parecía estar realizando esas operaciones dentro de la nube de Amazon le dio a la compañía un nudo gordiano. Su equipo de seguridad determinó que sería difícil retirar silenciosamente el equipo y que, incluso si pudieran idear una forma, al hacerlo alertaría a los atacantes de que se habían encontrado los chips, según una persona familiarizada con la sonda de la compañía. En su lugar, el equipo desarrolló un método para monitorear los chips. En los meses siguientes, detectaron comunicaciones breves de verificación entre los atacantes y los servidores saboteados, pero no vieron ningún intento de eliminar datos. Eso probablemente significaba que los atacantes estaban guardando los chips para una operación posterior o que se habían infiltrado en otras partes de la red antes de que comenzara el monitoreo. Ninguna de las dos posibilidades era tranquilizadora.

Cuando en 2016 el gobierno chino estaba a punto de aprobar una nueva ley de seguridad cibernética, considerada por muchos fuera del país como un pretexto para dar a las autoridades un mayor acceso a datos confidenciales, Amazon decidió actuar, dice la persona familiarizada con la investigación de la compañía. En agosto, transfirió el control operacional de su centro de datos de Beijing a su socio local, Beijing Sinnet , una medida que las compañías dijeron que era necesaria para cumplir con la ley entrante. El siguiente noviembre, Amazon vendió toda la infraestructura a Beijing Sinnet por aproximadamente $ 300 millones. La persona familiarizada con la sonda de Amazon lanza la venta como una opción para "cortar la extremidad enferma".

En cuanto a Apple, uno de los tres expertos principales dice que, en el verano de 2015, unas semanas después de identificar los chips maliciosos, la empresa comenzó a eliminar todos los servidores Supermicro de sus centros de datos, un proceso que Apple denominó internamente como "ir a cero”. Todos los servidores de Supermicro, alrededor de 7.000, fueron reemplazados en cuestión de semanas, dice el empleado senior. (Apple niega que se hayan eliminado servidores). En 2016, Apple informó a Supermicro que estaba cortando su relación por completo, una decisión que un portavoz de Apple atribuyó en respuesta a las preguntas de Businessweek sobre un incidente de seguridad relativamente pequeño y no relacionado.

Ese agosto, el CEO de Supermicro, Liang, reveló que la compañía había perdido a dos clientes importantes. Aunque no los nombró, uno fue identificado más tarde en los informes de noticias como Apple. Él culpó a la competencia, pero su explicación fue vaga. "Cuando los clientes solicitaron un precio más bajo, nuestra gente no respondió con la suficiente rapidez", dijo en una conferencia telefónica con analistas. Hayes, el portavoz de Supermicro, dice que la compañía nunca ha sido notificada de la existencia de chips maliciosos en sus placas madre ni por clientes ni por la policía estadounidense.

Al mismo tiempo que el descubrimiento de los chips ilícitos en 2015 y la investigación en desarrollo, Supermicro se ha visto afectado por un problema contable, que la empresa caracteriza como un problema relacionado con el momento en que se reconocen ciertos ingresos. Luego de faltar dos plazos para presentar los informes trimestrales y anuales requeridos por los reguladores, Supermicro fue excluido del Nasdaq el 23 de agosto de este año. Esto marcó un extraordinario tropiezo para una compañía cuyos ingresos anuales habían aumentado considerablemente en los cuatro años anteriores, desde los $ 1.5 mil millones reportados en 2014 hasta los $ 3.2 mil millones proyectados para este año.

Un viernes a fines de septiembre de 2015, el presidente Barack Obama y el presidente chino Xi Jinping aparecieron juntos en la Casa Blanca en una conferencia de prensa de una hora de duración encabezada por un acuerdo histórico sobre la ciberseguridad. Después de meses de negociaciones, los EE. UU. Habían extraído de China una gran promesa: ya no apoyaría el robo por parte de piratas informáticos de la propiedad intelectual de los EE. UU. En beneficio de las empresas chinas. Quedó fuera de esos pronunciamientos, según una persona familiarizada con las discusiones entre altos funcionarios del gobierno de los Estados Unidos, la profunda preocupación de la Casa Blanca de que China estuviera dispuesta a ofrecer esta concesión porque ya estaba desarrollando formas de piratería más avanzadas y subrepticias basadas en Su casi monopolio de la cadena de suministro de tecnología.

En las semanas posteriores al anuncio del acuerdo, el gobierno de los EE. UU. Dio la voz tranquila a varias docenas de ejecutivos e inversores de tecnología en una pequeña reunión solo para invitados en McLean, Virginia, organizada por el Pentágono. Según alguien que estuvo presente, los funcionarios del Departamento de Defensa informaron a los tecnólogos sobre un ataque reciente y les pidieron que pensaran en crear productos comerciales que pudieran detectar implantes de hardware. La persona dice que a los asistentes no se les dijo el nombre del fabricante de hardware involucrado, pero quedó claro al menos para algunos en la sala que era Supermicro.

El problema en discusión no era solo tecnológico. Se refirió a las decisiones tomadas hace décadas para enviar trabajos de producción avanzados al sudeste asiático. En los años intermedios, la manufactura china de bajo costo había venido a apuntalar los modelos de negocios de muchas de las compañías de tecnología más grandes de Estados Unidos. Al principio, Apple, por ejemplo, fabricó muchos de sus productos electrónicos más sofisticados a nivel nacional. Luego, en 1992, cerró una planta con tecnología de punta para el ensamblaje de la placa base y la computadora en Fremont, California, y envió gran parte de ese trabajo al extranjero.

A lo largo de las décadas, la seguridad de la cadena de suministro se convirtió en un artículo de fe a pesar de las repetidas advertencias de los funcionarios occidentales. Se formó la creencia de que era poco probable que China pusiera en peligro su posición como taller para el mundo al permitir que sus espías se entrometieran en sus fábricas. Eso dejó la decisión sobre dónde construir sistemas comerciales que descansan en gran parte en donde la capacidad era mayor y más barata. "Terminas con una ganga clásica de Satanás", dice un ex funcionario de Estados Unidos. “Puede tener menos suministro del que desea y garantizar que sea seguro, o puede tener el suministro que necesita, pero habrá riesgo. Toda organización ha aceptado la segunda proposición ".

En los tres años transcurridos desde la reunión informativa en McLean, no ha surgido ninguna forma comercialmente viable de detectar ataques como el de las placas base de Supermicro, o es probable que surja. Pocas compañías tienen los recursos de Apple y Amazon, y les tomó algo de suerte incluso para detectar el problema. "Esto está a la vanguardia de la vanguardia, y no existe una solución tecnológica fácil", dice una de las personas presentes en McLean. “Tienes que invertir en las cosas que el mundo quiere. No puedes invertir en cosas que el mundo aún no está listo para aceptar ".

Bloomberg LP ha sido un cliente de Supermicro. Según un portavoz de Bloomberg LP, la compañía no ha encontrado pruebas que sugieran que se haya visto afectada por los problemas de hardware planteados en el artículo.

Articulo original publicado por Bloomberg Businessweek , escrito por Por Jordan Robertson y Michael Riley y traducido por equipo de prensa & comunicaciones ISEC

ACTIVIDADES

TODOS LOS DERECHOS RESERVADOS ©2022